Wprowadzenie

Rozwiązałem wszystkie 3 z 3 challange’y OSINTowych. Więcej informacji o tym CTFie można znaleźć tutaj

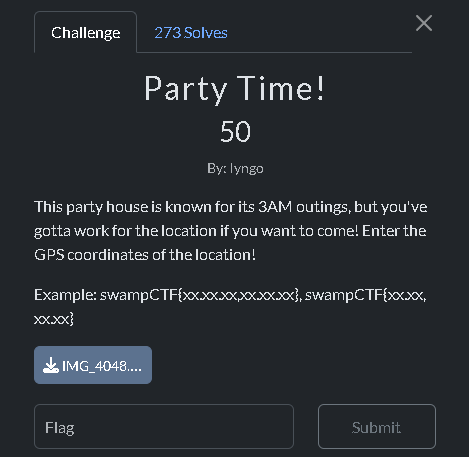

Party Time!

To był prosty challenge - i zdobyłem first blooda na nim! Celem było znalezienie lokalizacji na podstawie zdjęcia. Aby rozwiązać ten challenge, po prostu wyodrębniłem metadane i zrobiłem z nich flagę (składnia została podana w opisie challange’u).

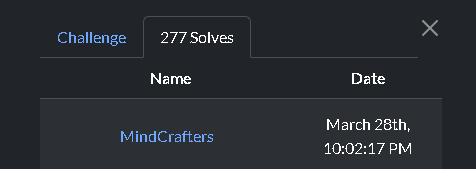

Użyłem exiftool do sprawdzenia metadanych na tym zdjęciu:

A po konwersji z notacji degrees-minutes-seconds (DMS) notation na decimal degrees (DD) notation mogłem użyć tych danych do utworzenia flagi.

swampCTF{29.652867,82.333244}

Rzeczywiste współrzędne to 29.652867 -82.333244, ale format flagi nie zawierał znaku minus

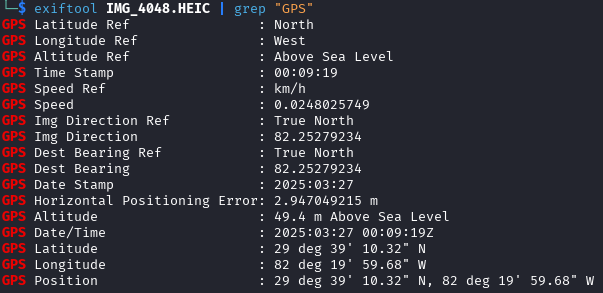

Party Time! Level 2

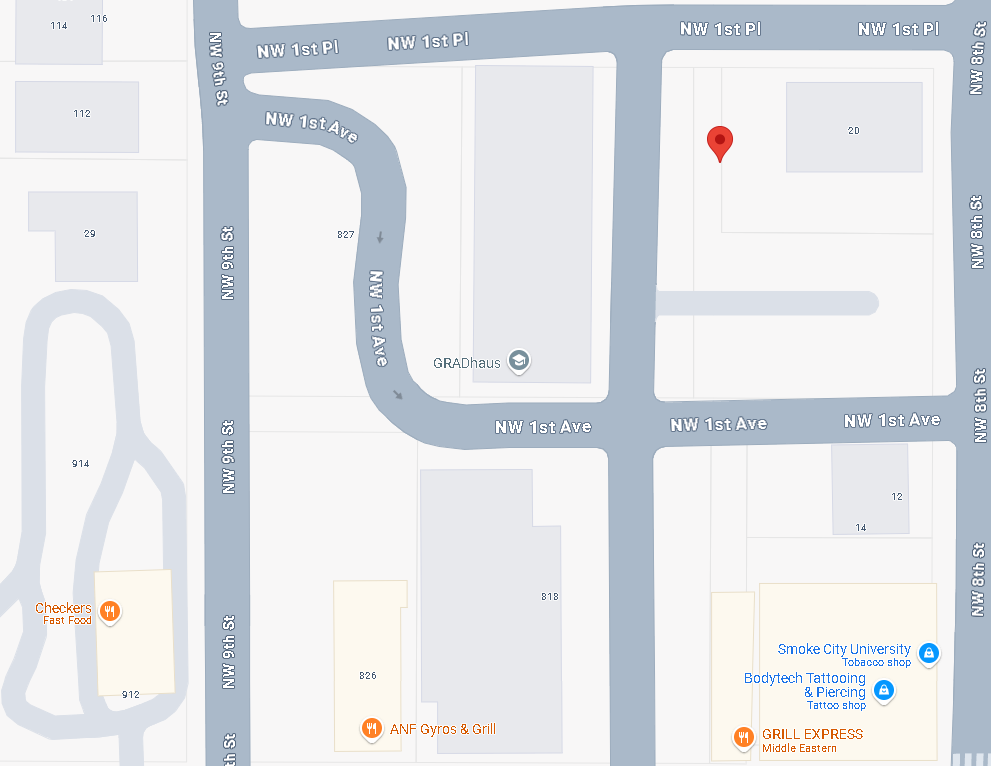

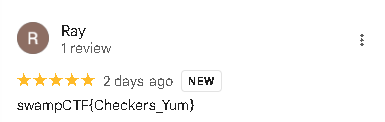

Ten challange również był w miarę prosty, ale skorzystałem z hinta, bo chciałem dokładnie wiedzieć, gdzie spodziewać się flagi. Aby wykonać ten challange, musiałem wiedzieć, gdzie znajduje się lokalizacja z pierwszego wyzwania o nazwie Party Time!. Celem było znalezienie lokalizacji najbliższego fast foodu. Aby rozwiązać ten challange, wszedłem na mapy google i zacząłem rozglądać się za najbliższym fast foodem, w momencie, gdy zauważyłem kilka z nich, skorzystałem z podpowiedzi, o której wspomniałem wcześniej - dało mi to cennego tipa “The reviews love the racecar fast service” , po obejrzeniu fast foodu Checkers wszedłem w recenzje i posortowałem je od najnowszych. Scrollując nieco w dół zauważyłem flagę

Kiedy spojrzałem na recenzje Checkers:

swampCTF{Checkers_Yum}

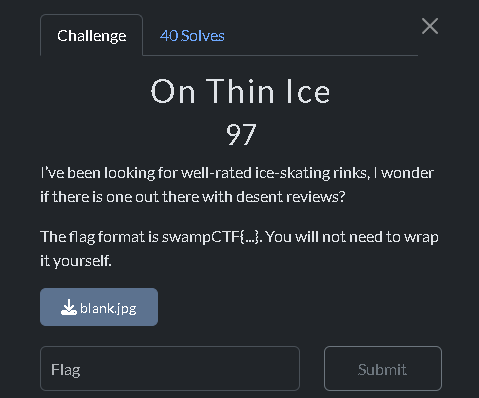

On Thin Ice

Ten challange był nieco trudniejszy. Opis nakazywał znalezienie dobrze ocenianego lodowiska, a dodatkowo do pobrania był załącznik zawierający ciemne zdjęcie.

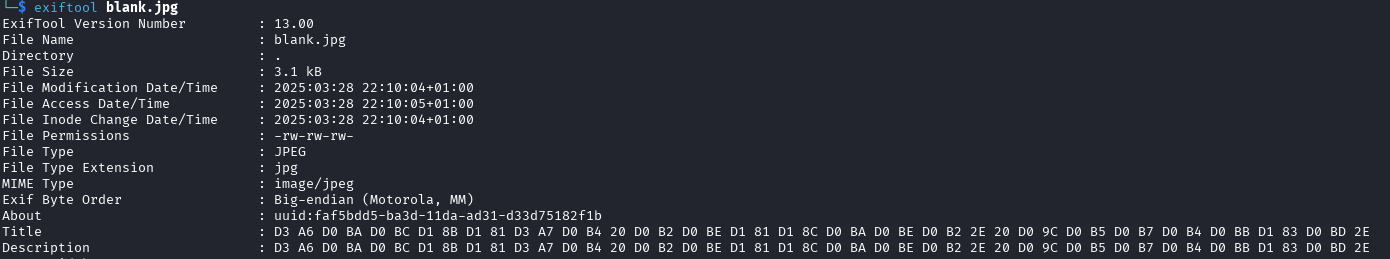

Użyłem exiftool na tym zdjęciu i zauważyłem coś interesującego

Opis i tytuł zawierają znaki heksadecymalne, zdekodowałem je za pomocą Pythona

import binascii

hex_string = "D3A6D0BAD0BCD18BD181D3A7D0B420D0B2D0BED181D18CD0BAD0BED0B22E20D09CD0B5D0B7D0B4D0BBD183D0BD2E"

decoded_text = bytes.fromhex(hex_string).decode("utf-8", errors="ignore")

print(decoded_text)

Wyjściem było: Ӧкмысӧд воськов. Мездлун.

Użyłem tłumacza Google, by przetłumaczyć to na język angielski, tłumacząc to otrzymałem: “Step eight. Freedom.”

Po szybkim wygooglowaniu tego dowiedziałem się, że jest to misja z Call of Duty: Black Ops

Scrolując troszkę w dół zauważyłem również lokalizację tej misji

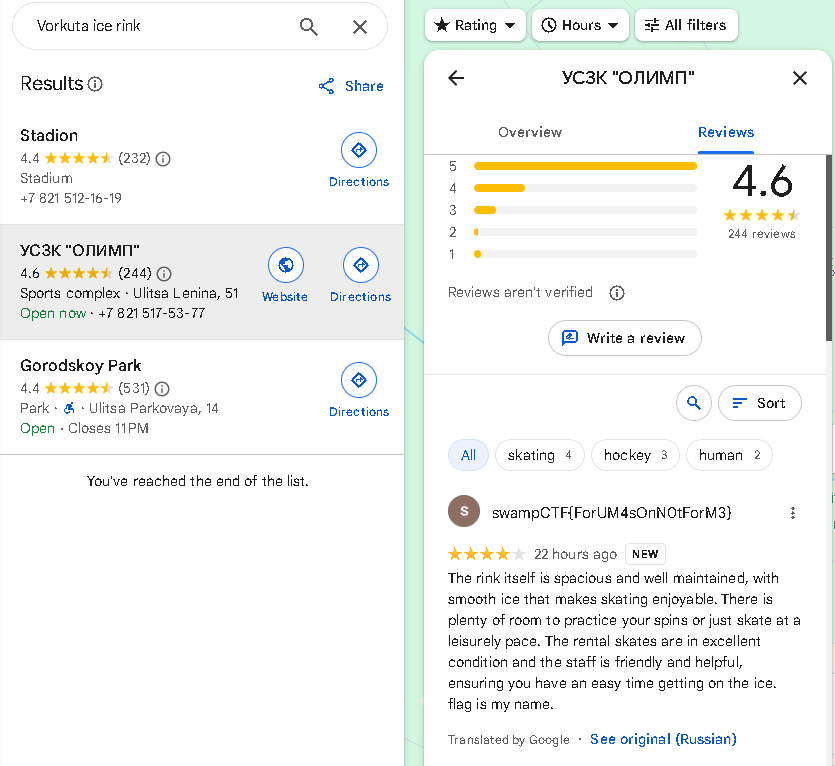

Po przejściu do Google Maps i wpisaniu “Vorkuta ice rink” w pasku wyszukiwania znalazłem lodowisko a kiedy spojrzałem na recenzje, znalazłem flagę jako nazwę konta.

swampCTF{ForUM4sOnN0tForM3}